x

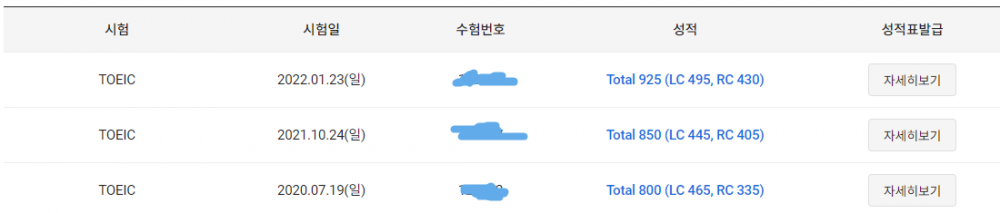

살면서 처음으로 LC를 만점 받았습니다. 시험 당일 LC 원어민 발음이 정말 별로였음에도

수업 시간에 난이도 있는 문제를 풀어서 그런지 당황하지 않고 잘 풀어낸 것 같습니다.

공부는 본인이 한다지만, 해커스 선생님들의 노하우와 지식들이 정말 점수를 높게 이끌어주는 것 같습니다.

리딩 또한 점수가 계속 상승하고 있어 정말 저도 토익이 만점에 가깝게 나올 수 있다는 기대를 갖는 중입니다.

더욱 열심히 해서 토익 만점 후기도 남기겠습니다.

한 달 동안 정말 감사합니다